سه سطح امنیت شبکه شرکتی (سطوح امنیت سایبری)

مقدمه: در این مقاله توضیح داده می شود که هر یک از سه سطح امنیت شبکه شرکتی، چه زمانی و برای چه کسی مناسب هستند. ادامه مطلب را برای دستیابی به راهنمایی های مفید در مورد حفاظت از زیرساخت شرکت تان بخوانید. از آنجایی که تهدیدات سایبری در پیچیدگی و حجم، به طور مداوم در حال تغییر هستند، نبرد با آنها مستلزم “گسترش” حفاظت در تمام سیستم های موجود در شبکه شرکتی است – سرورها، پایگاه های داده، خدمات، نرم افزارهای نصب شده و غیره. علاوه بر این، باید از اینکه کارمندان شرکت اصول امنیت سایبری را درک کرده و از آنها پیروی می کنند و (غیر) عمدی امنیت شبکه شرکت را با اقدامات خود به خطر نمی اندازند، اطمینان حاصل کرد. با این حال، اقدامات امنیت سایبری اعمال شده در داخل سازمان، ممکن است بسته به اندازه شرکت، تواناییهای مالی آن، صنعتی که در آن فعالیت میکند (قانونی یا غیرقانونی)، اطلاعاتی که در جریان فعالیتهای تجاری با آن سروکار دارد و غیره، متفاوت باشد. با در نظر گرفتن این عوامل و عوامل دیگر، ما موفق شدیم سه سطح اصلی حفاظت از امنیت سایبری را تعیین کنیم. بسته به پیچیدگی آن ها، این سطوح را می توان با کمک بخش فناوری اطلاعات یک شرکت یا یک ارائه دهنده خدمات امنیت سایبری، ایجاد کرد. آکسایا همواره درکنار شما خواهد با خیال راحت می توانید پروژه خود را به ما بسپارید و بدون کوچکترین نگرانی به فعالبت خود ادامه دهید.

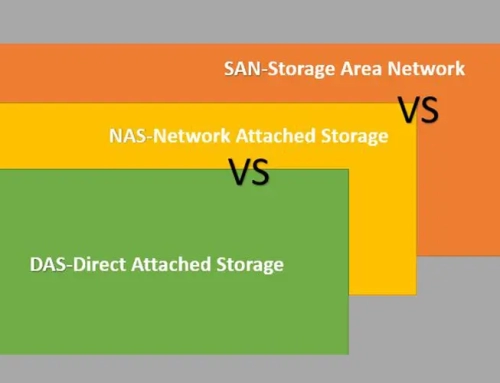

سه سطح امنیت سایبری برای شبکه های شرکتی

سطح یک – حفاظت حداقلی

نکتهی کلیدی در سطح یک امنیت سایبری، اطمینان از محافظت از شبکهی شرکت در برابر شایعترین تهدیدات سایبری، به عنوان مثال، حملات فیشینگ (لینک های وب سایت های مخرب یا دانلودهای آلوده به ویروس که به ایمیل ها یا پیام های فوری کارمندان یک شرکت ارسال می شود) و بدافزارها (نرم افزارهای مخربی که از طریق اینترنت یا ایمیل به شبکه یک شرکت وارد می شوند و به صورت جاسوس افزار، باج افزار، تغییر دهندهی مرورگر و غیره وجود دارند)، می باشد.

مطلب پیشنهادی: چگونه مدیر شبکه شویم؟

حفاظت حداقلی، برای کسب و کارهای کوچک که در صنایع بدون نظارت فعالیت می کنند و منابع مالی به شدت محدودی دارند، اعمال می شود. شرکتهای کوچک و به ندرت شناخته شده (حداقل تا این لحظه) که با اطلاعات ارزشمندی که برای هکرها جذاب است (بطور مثال اطلاعات شخصی مشتریان مانند شماره کارت اعتباری، رمز عبور و غیره) سر و کار ندارند، به سختی ممکن است هدف حملات سایبری پیچیدهای مانند DDoS (منع خدمات توزیع شده) یا spear phishing قرار گیرند.

حداقل اقدامات امنیت سایبری ضروری برای پیاده سازی، یک حفاظت مناسب از طریق تنظیمات درست فایروال همراه با نرم افزار آنتی ویروس به روزرسانی شده به طور منظم، است. فایروال ها ترافیک شبکه را اسکن می کنند تا بسته های غیرعادی یا قطعات بسته را شناسایی کنند. آنتی ویروس ها با بررسی هر فایلی که کارمندان از اینترنت یا منابع دیگر، باز یا دانلود می کنند، از تهدیدات سایبری مانند باج افزار، کرم ها، نرم افزارهای جاسوسی و غیره محافظت می کنند.

مطلب پیشنهادی: باج افزار چیست؟

مطلب پیشنهادی: 27 روش جلوگیری از حملات باج افزار

برای اعمال این تدابیر امنیتی، نیازی به تشکیل یک بخش امنیت سایبری جداگانه نیست. بخش فناوری اطلاعات یک شرکت میتواند مسئولیت این امر را بر عهده بگیرد، زیرا اجرای محافظت از فایروال، نصب نرمافزارهای آنتی ویروس و حفظ مداوم عملکرد آن ها، نیازی به مهارتهای مربوط به امنیت سایبری ندارد.

مطلب پیشنهادی: فایروال چیست؟ انواع، ساختار، کاربرد و روش های تحویل

با این وجود، سطح حفاظت از شبکه شرکت باید به طور منظم بررسی شود. انجام ارزیابی آسیب پذیری و آزمون نفوذ، به صورت سالیانه برای یک سازمان کوچک که فعالیت خود را در یک صنعت بدون نظارت انجام می دهد، کافی است. این خدمات امنیت سایبری که به صورت سالیانه انجام می شوند، هزینه های سنگینی برای یک شرکت با بودجه محدود، به همراه نخواهند داشت. در عین حال، این فعالیت ها می توانند به مدیران سیستم کمک کنند تا از ضعف های امنیتی درون شبکه شرکت آگاه شوند.

مطلب پیشنهادی: اینترنت اشیا چیست؟

سطح دو – حفاظت پیشرفته

سطح دو امنیت سایبری، اطمینان از محافظت از شبکه شرکت در برابر حملات غیر هدفمند مانند ارسال بدافزار به طیف وسیعی از آدرس های ایمیل، حملات جعل، ارسال هرزنامه و غیره را تضمین می کند. در این حالت، هدف مهاجمان سرقت اطلاعات ارزشمند از هر IP است، که ممکن است در شبکه شرکت وجود داشته و قابلیت ابتلا به ضعف های امنیتی شناخته شده را داشته باشد، است.

مطلب پیشنهادی: شبکه به زبان ساده علمی چیست؟

احتمال اینکه شرکت های متوسط قربانی حملات غیر هدفمند شوند، بسیار زیاد است. از آنجایی که چنین سازمانهایی نیازی به رعایت استانداردهای نظارتی ندارند، ممکن است از اقدامات قوی امنیت سایبری در شبکههای خود غفلت کنند. بنابراین، آن ها ممکن است به راحتی مورد تهاجم قرار گیرند.

مطلب پیشنهادی: مانیتورینگ شبکه چیست و چه مزایایی دارد؟

برای اطمینان از حفاظت پیشرفته از شبکه شرکت، علاوه بر عناصر حداقلی حفاظت مانند فایروال و آنتی ویروس، اجزای زیر نیز باید به کار گرفته شوند:

- امنیت ایمیل که شامل مجموعه ای از انواع تکنیکها می شود (اسکن ایمیلها برای شناسایی نرم افزارهای مخرب، فیلتر کردن هرزنامه و غیره) برای ایمن نگه داشتن اطلاعات شرکت در ارتباطات ایمیلی داخلی و خارجی اعمال می شود تا در برابر هرگونه حمله سایبری با استفاده از ایمیل به عنوان نقطه ورود (جاسوسافزار، ابزارهای تبلیغاتی مزاحم، و غیره.)، جلوگیری شود.

- تقسیم بندی شبکه، به عنوان مثال، با تقسیم شبکه به بخشهای مختلفی که توسط فایروالها به هم متصل شده اند و از انتقال کدهای مخرب یا تهدیدهای دیگر از یک بخش شبکه به بخش دیگر جلوگیری می کنند. علاوه بر این، تقسیم بندی شبکه به معنای جداسازی داراییهای شبکه که دادههای شرکت را ذخیره میکند، از بخشهای بیرونی (سرورهای وب، سرورهای پراکسی) است، بنابراین با این کار، خطر از دست رفتن دادهها کاهش می یابد.

- سیستم تشخیص نفوذ (IDS) و سیستم پیشگیری از نفوذ (IPS) که برای شناسایی و ثبت اطلاعات در مورد حوادث امنیتی احتمالی، مسدود کردن آن ها قبل از انتشار در محیط های شبکه و غیره، استفاده می شود.

مطلب پیشنهادی: بهترین شیوه های ایمیل مارکتینگ حوزه پزشکی و درمان

برای حفظ این سطح از امنیت شبکه، یک شرکت به متخصصان امنیت اطلاعات نیاز دارد که مسئول شناسایی و مدیریت ریسک های امنیت سایبری، توسعه روش ها و سیاستهای امنیتی و غیره باشند. برای این منظور، شرکت ممکن است دپارتمان امنیت اطلاعات خود را تشکیل دهد یا به یک ارائه دهنده خدمات امنیتی مدیریت شده (MSSP) مراجعه کند.

مطلب پیشنهادی: خدمات امنیت شبکه

تشکیل یک دپارتمان جداگانه امنیت اطلاعات مستلزم صرف هزینه های سنگین هم برای استخدام یک تیم امنیتی مجرب و هم برای خرید تجهیزات و نرم افزارهای لازم است. کار با یک MSSP راه حل مقرون به صرفه تری است که به شرکت امکان می دهد تا تمرکز خود را بر روی عملیات اصلی کسب و کار حفظ کند. با این حال، این شرکت همچنان به یک افسر امنیت داخلی برای هماهنگی کار با MSSP، نیاز خواهد داشت.

مطلب پیشنهادی: خدمات نصب و راه اندازی شبکه

برای کنترل کارایی حفاظت از امنیت سایبری، یک استراتژی امنیتی دقیق باید برای ارزیابی دوره ای (سه ماهه) آسیبپذیری و آزمایش نفوذ شبکه به صورت سالیانه، طراحی شود تا ریسک های امنیتی شناسایی شوند، کاهش یافته و مدیریت شوند. یک شرکت به یک استراتژی امنیت سایبری نیاز دارد که با استفاده از آن بر روی محافظت از شبکه شرکت تمرکز کند، با در نظر گرفتن کارکنانی که از دستگاههای تلفن همراه و لپتاپ های شخصی خود برای مقاصد تجاری (BYOD) استفاده می کنند یا استفاده گسترده از رایانش ابری و غیره دارند. و همچنین راهنمایی مستقیم برای کارکنان شرکت دربارهی رفتار قابل قبول درون شبکه شرکت را ارائه کند.

مطلب پیشنهادی: آیا امنیت شبکه خانگی شما برقرار است؟

سطح سه – حفاظت حداکثری

وظیفه کلیدی سطح سه امنیت سایبری، اطمینان حاصل کردن از محافظت از شبکه شرکت در برابر حملات هدفمند است. این نوع حملات سایبری (مانند spear phishing، گسترش بدافزارهای پیشرفته و غیره) مستلزم کمپین های توسعه یافته ای است که علیه یک سازمان خاص اجرا می شوند.

مطلب پیشنهادی: خدمات اکتیو شبکه چیست؟

شرکتهای متوسط و شرکتهای بزرگ که در صنایع تحت نظارت مانند بانکها یا مراقبتهای بهداشتی یا سازمانهای دولتی فعالیت میکنند، معمولاً قربانی حملات هدفمند میشوند. این اتفاق به این دلیل رخ می دهد که هرچه سازمان بزرگتر باشد و اطلاعات بیشتری برای محافظت داشته باشد (اطلاعات شخصی نظارت شده، سوابق مراقبتهای بهداشتی بیماران، اطلاعات حسابهای بانکی و غیره)، نتایج حملات هدفمند موفقتر و ملموستر است.

مطلب پیشنهادی: همه چیز درباره اتاق سرور استاندارد

شرکتهایی که به صورت تحت نظارت فعالیت میکنند باید نهایت توجه را به محافظت از خود در برابر تهدیدات سایبری در عین رعایت مقررات و استانداردها (HIPAA، PCI DSS و غیره) داشته باشند. مولفههای امنیت سایبری زیر ممکن است به بستن تمام مسیرهای حمله احتمالی، کمک کند:

- امنیت نقطه پایانی. این روش امنیتی به معنای محافظت از دسترسی هر دستگاه (یک گوشی هوشمند، یک لپتاپ و غیره) به شبکه شرکت است که در نتیجه تبدیل به یک نقطه ورود بالقوه برای تهدیدات امنیتی شرکت میشود. معمولاً امنیت نقطه پایانی شامل نصب نرمافزارهای امنیتی ویژه بر روی یک سرور مدیریتی در داخل شبکه شرکت، همراه با نصب نرمافزار مشتری بر روی هر دستگاه است. ترکیبی از این اقدامات به شرکت امکان می دهد تا بر فعالیت هایی که کاربران هنگام دسترسی از راه دور از تلفن های هوشمند، تبلت ها و سایر دستگاه های خود به شبکه شرکت انجام می دهند، نظارت داشته باشد. بنابراین، این شرکت، دید وسیع تر و واقعی تری بر روی کل طیف احتمالی تهدیدات امنیتی که ممکن است مجبور به مقابله با آنها باشد، به دست می آورد.

- پیشگیری از از دست دادن داده ها (DLP). به کارگیری این اقدام در شرکتی که در بخش مالی یا مراقبت های بهداشتی فعالیت می کند، بسیار مهم است. نرم افزار DLP اطمینان از حفاظت و جلوگیری از نشت داده های حساس، شخصی و محرمانه را فراهم می کند، مانند شماره کارت اعتباری مشتریان، شماره تامین اجتماعی و غیره. DLP به مدیران کنترل کاملی بر انواع داده هایی که می توانند به خارج از شبکه شرکت منتقل شوند، می دهد. DLP ممکن است تلاش ها برای بازارسال هر ایمیل تجاری به خارج از دامنه شرکت، آپلود فایل های شرکتی در فضای ذخیره سازی ابری منبع باز و غیره را رد کند.

- اطلاعات امنیتی و مدیریت رویداد (SIEM). راهحلهای SIEM، رویدادها را در مورد هر فعالیتی که در محیط فناوری اطلاعات اتفاق میافتد، ردیابی، جمعآوری، تجزیه و تحلیل و گزارش کرده و به شما امکان میدهد که در صورت هک شدن شبکه شرکت، از موقعیت های «نمیدانم چه اتفاقی افتاده» اجتناب کنید. از جمله مزایای SIEM، متمرکز کردن دادههای گزارش جمعآوریشده، ارائه پشتیبانی برای برآورده کردن الزامات PCI DSS، HIPAA و سایر مقررات، حصول اطمینان از پاسخگویی به حادثه در زمان واقعی است.

مطلب پیشنهادی: خدمات پسیو شبکه

برای بهینه سازی عملکرد با راهکارهای امنیتی ذکر شده، ترکیب تلاش های یک دپارتمان مجزای امنیت اطلاعات و کمک یک MSSP بهترین خدمات را ارائه می دهد. برای بسیاری از شرکتها، اعطای دسترسی و کنترل کامل به یک MSSP بر روی دادههای حساس، اطلاعات قابل شناسایی شخصی مشتری و غیره، بهویژه از منظر انطباق با استانداردهای امنیتی، بسیار خطرناک به نظر میرسد. با این حال، امضای یک SLA دقیق با یک شرکت خدمات امنیت سایبری و واگذاری بخشی از مسئولیتهای حفاظت سایبری به یک MSSP خارجی، منطقی است. این به شرکت ها اجازه می دهد تا نظارت و گزارش 24 ساعته امنیتی را دریافت کنند و همزمان هزینه های خود را برای محافظت از امنیت سایبری کاهش دهند.

مطلب پیشنهادی: اتاق سرور چیست؟

از جمله اقدامات ضروری امنیت سایبری عبارتند از: توسعه و حفظ یک استراتژی امنیتی، انجام ارزیابی آسیبپذیری همراه با تست نفوذ به صورت فصلی (بهتر است قبل از هر بررسی ممیزی انجام شود تا با استانداردها و مقررات مطابقت داشته باشد)، اطمینان از نظارت مداوم بر تهدیدات، و سازماندهی یک پاسخ ساختاریافته به حوادث (IR).

نظارت بر تهدیدات شامل نظارت مداوم بر شبکه شرکت و نقاط پایانی (سرورها، دستگاههای بیسیم، دستگاههای تلفن همراه و غیره) برای شناسایی نشانههای تهدیدات امنیت سایبری، مانند تلاشهای نفوذ یا استخراج دادهها است. امروزه نظارت بر تهدیدات با تمایل شرکتها به استخدام کارمندان از راه دور و اعمال سیاست BYOD که حفاظت از دادههای شرکت و اطلاعات حساس را در معرض خطر بیشتری قرار میدهد، اهمیت بیشتری پیدا میکند.

مطلب پیشنهادی: سرور چیست؟ راهنمای جامع انواع، ساختار و کاربرد سرور

پاسخ به حوادث (IR) به موقعیت هایی می پردازد که نقض های امنیتی در حال رخ دادن هستند. بنابراین، یک شرکت به یک تیم ویژه داخلی یا برون سپاری برای حوادث، به منظور آمادگی برای وقوع حوادث، آمادگی برای شناسایی رویدادهای واقعی، یافتن علل و پاسخ به تهدیدات امنیت سایبری با کمترین آسیب ممکن و حداقل زمان مورد نیاز برای بازیابی از حمله، نیاز دارد. فعالیتهای IR از تبدیل مسائل کوچک به موارد بزرگتر مانند نفوذ داده ها یا قطعی سیستم، جلوگیری میکند.

مطلب پیشنهادی: پرینت سرور چیست؟

حفاظت از دارایی های ابری

شرکت ها باید توجه ویژه ای به حفاظت از دارایی های ابری خود داشته باشند. امروزه، ذخیره داده های حیاتی کسب و کار در فضای ابری، به یک روش رایج تبدیل شده است. تصمیم گیری در مورد رایانش ابری منطقی است زیرا به شرکت ها اجازه می دهد در هزینه ها صرفه جویی کنند و کارایی عملیات تجاری را که انجام می دهند، افزایش دهند.

با این حال، محیط های ابری برای تیم های امنیتی که نیاز به سازماندهی و حفظ اقدامات امنیت سایبری در داخل شبکه شرکت دارند، حوزه های نسبتا جدیدی هستند.

مطلب پیشنهادی: خدمات پشتیبانی شبکه

همچنین منجر به چالشهای امنیتی جدید میشود، زیرا «ماهیت ابر» به معنای عدم کنترل مدیران سیستم بر روی منابعی که یک شرکت استفاده میکند و دادههایی که در فضای ابری ذخیره میکنند، دلالت دارد.

متخصصان امنیت سایبری بسته به مدل ابر، استراتژیهای مختلفی را برای محافظت از داراییهای ابری اعمال میکنند.

مطلب پیشنهادی: رایانش ابری چیست؟

زیرساخت به عنوان یک سرویس (IaaS) و پلتفرم به عنوان یک سرویس (PaaS)

در هر دو مورد، استراتژی امنیت سایبری شبیه به رویکرد ایمن سازی یک شبکه شرکتی در محل است. اما تفاوت در عواملی مانند “عامل مکانی” نهفته است. وظیفه اصلی یک شرکت، انتخاب یک ارائه دهنده IaaS/PaaS قابل اعتماد، دریافت سرورها در فضای ابری آن ها و ایجاد سطح مناسبی از کنترل بر روی ماشین های مجازی ارائه شده است. برای اطمینان از امنیت IaaS/PaaS، بهترین روش هایی وجود دارد که می توان به کار برد، به عنوان مثال، اطمینان از رمزگذاری مناسب داده های ذخیره شده و ارسال شده به ابر شخص ثالث، نظارت بر ترافیک شبکه برای فعالیت های مخرب، انجام منظم پشتیبان گیری از داده ها و غیره.

مطلب پیشنهادی: انتقال ماشین فیزیکی به ماشین مجازی P2V چیست و چگونه انجام می شود؟

مطلب پیشنهادی: کلون (Clone) در مجازی سازی چیست؟

برخی از فروشندگان، راه حل های IaaS یا PaaS را همراه با خدمات امنیت “داخلی” به مشتریان خود ارائه می دهند، اما این یک شیوه رایج نیست. به عنوان مثال، Microsoft Azure راههای مختلفی را برای محافظت از بارهای کاری در فضای ابری، ایمن کردن برنامهها از آسیبپذیریهای رایج و غیره به مشتریان ارائه میدهد. خدمات ابری وب آمازون (AWS) نیز یکی از تامین کنندگان دیگر خدمات ابری است که اقدامات امنیتی ابری کاربردی (فایروال های داخلی، قابلیت های رمزگذاری و غیره) را به مشتریان خود ارائه میدهد، خدمات ارزیابی امنیتی برای شناسایی نقاط ضعف امنیت سایبری، مدیریت هویت و دسترسی برای تعریف دسترسی کاربران به منابع AWS و غیره.

مطلب پیشنهادی: مجازی سازی چیست؟

نرم افزار به عنوان یک سرویس (SaaS)

در این مورد، یک فروشنده SaaS مسئولیت ساخت، میزبانی و ایمن سازی نرم افزاری که ارائه می دهد را بر عهده می گیرد. با این حال، یک شرکت هنوز برای اطمینان از راه حل امنیتی باید کارهای زیادی انجام دهد. آن ها باید بر روی مدیریت دسترسی به برنامه های کاربردی برای کارمندان خود، با در نظر گرفتن بخش هایی که در آن ها کار می کنند، موقعیت های آن ها و غیره تمرکز کنند. بنابراین، وظیفه اصلی افسران امنیتی شرکت، ایجاد کنترل دسترسی کاربر است، یعنی پیکربندی تنظیمات، به درستی کار می کند.

مطلب پیشنهادی: خدمات پشتیبانی نرم افزار

Office 365 نمونه ای از یک راه حل ابری با امنیت لایه ای را نشان می دهد. ویژگیهای امنیت سایبری تعبیهشده در آن، امکان نظارت مستمر بر مراکز داده، شناسایی و جلوگیری از تلاشهای مخرب برای دسترسی به اطلاعات شخصی یا حساس، رمزگذاری دادههای ذخیرهشده و ارسالشده، استفاده از آنتیویروس و محافظت آنتیاسپم برای ایمن ماندن از تهدیدات امنیت سایبری که از بیرون و غیره به شبکه شرکت وارد میشوند را میدهد.

جمع بندی

در این مطلب سعی کردیم سه سطح امنیت شبکه شرکتی را خیلی ساده و با جزئیات توضیح دهیم. امنیت شبکه شرکتی چیزی نیست که بتوان آن را بر اساس یک الگوی کلی سازماندهی کرد که به همان اندازه برای هر شرکتی مناسب باشد. انتخاب فعالیت های امنیت سایبری باید به اندازه یک شرکت، بودجه آن ها و منطقه ای که در آن فعالیت می کنند بستگی داشته باشد.

برای اطمینان از امنیت سایبری یک شبکه شرکتی کوچک، اگر نیازی به ایمن سازی اطلاعات شخصی یا مالی مشتریان آن ها نباشد، استفاده از محافظت فایروال و آنتی ویروس ها ممکن است کاملاً کافی باشد. با این حال، اگر یک شرکت در منطقه ای که در آن فعالیت می کند جایگاه نسبتاً قابل توجهی داشته باشد، ممکن است به راحتی هدف حملات سایبری قرار گیرد و باید آماده گسترش اقدامات امنیتی و از جمله اعمال امنیت ایمیل، تقسیم بندی شبکه، امنیت نقاط پایانی و غیره باشد. نصب سیستم های DLP و SIEM همچنین ممکن است یک امر ضروری باشد، به ویژه برای سازمان هایی که فعالیت های خود را در صنایع تحت نظارت انجام می دهند. یک شرکت برای حفظ سطح امنیت سایبری انتخاب شده، باید به طور منظم ارزیابی آسیب پذیری شبکه و تست نفوذ را انجام دهد. همین حالا می توانید با ما تماس بگبربد و به سطح خوبی از امنیت در شرکت خود دست یابید.

مدیر2026-02-13T23:33:28+03:3013/02/2026|بدون ديدگاه

هوش مصنوعی در سئو ، مرز جدیدی از نوآوری در دیجیتال مارکتینگ را آشکار می کند. در این مقاله، به بررسی قدرت تحول آفرین هوش مصنوعی در بخش های کلیدی سئو می پردازیم؛ از تحقیق [...]

مدیر2026-02-13T20:40:49+03:3013/02/2026|بدون ديدگاه

پرامپت ChatGPT کاربردهای زیادی در زمینه تولید محتوا و سئو دارد. هر کلمه کلیدی، هر قطعه محتوا و هر بهینهسازی نیازمند ساعت ها تحقیق و تلاش دستی بود. در اینجا نکاتی که هنگام ساخت [...]

مدیر2026-02-07T12:38:49+03:3001/01/2026|بدون ديدگاه

مالکین سایت نمی توانند به طور کامل ظاهر قطعه های ارگانیک در نتایج جستجو را کنترل کنند، اما نشانه گذاری Schema.org می تواند کمک کننده باشد. نمونه ای از این موارد، HowTo است که [...]

مدیر2026-02-07T12:38:46+03:3001/01/2026|بدون ديدگاه

نشانه گذاری FAQ Schema، همراه با نشانه گذاری HowTo، افزوده ای جدید به کتابخانه نشانه گذاری اسکیما می باشد. هر فرم جدید از نشانه گذاری اسکیما که در دسترس قرار می گیرد، به تولید [...]

مدیر2026-02-07T12:38:42+03:3001/01/2026|بدون ديدگاه

google ai overviews یک قابلیت ارگانیک در صفحه نتایج جستجوی گوگل (SERP) هستند که خلاصه هایی تولیدشده توسط هوش مصنوعی را در پاسخ به جستجوی کاربر ارائه می دهند. این مرورها در بالاترین بخش [...]

مدیر2026-01-01T02:05:45+03:3001/01/2026|بدون ديدگاه

اسکیما مارکاپ یا Schema Markup چیست؟ وقتی شما محتوای ارزشمندی در سایت خود دارید، قطعا نمی خواهید آن را پنهان کنید. مطمئن هستیم که می خواهید آن را به بیشترین تعداد بازدید کننده ممکن نشان [...]

مدیر2026-02-03T21:56:28+03:3026/12/2025|بدون ديدگاه

اسکیما مقاله (Article Schema) و داده های ساختار یافته برای این که موتورهای جستجو بتوانند یک صفحه را بهتر درک کنند و آن را به صورت نتایج غنی رتبه بندی کنند ضروری می باشد. [...]

مدیر2026-02-03T21:53:18+03:3026/12/2025|بدون ديدگاه

سئو کلاه سفید را بشناسید اگر می خواهید برای واژه های رقابتی رتبه بگیرید بدون اینکه نگران جریمه های احتمالی گوگل باشید. White Hat SEO رویکردی اخلاقی برای بهینه سازی سایت شما برای موتورهای [...]

مدیر2026-02-03T21:50:54+03:3026/12/2025|بدون ديدگاه

با سئو کلاه خاکستری آشنا شوید، تکنیک های آن را بشناسید، ریسک های قابل توجه را در نظر بگیرید و زمان هایی که ارزش ریسک کردن دارد را یاد بگیرید. بیاموزید چگونه با ایمنی [...]

rostami2025-12-28T18:38:07+03:3001/12/2025|بدون ديدگاه

به دنبال بهترین ابزارهای Geo می باشید؟ قبل از آن بهتر است بدانید که Generative Engine Optimization یا GEO به عنوان داغ ترین حوزه جدید در بازاریابی دیجیتال مطرح شده و دلیل آن نیز [...]